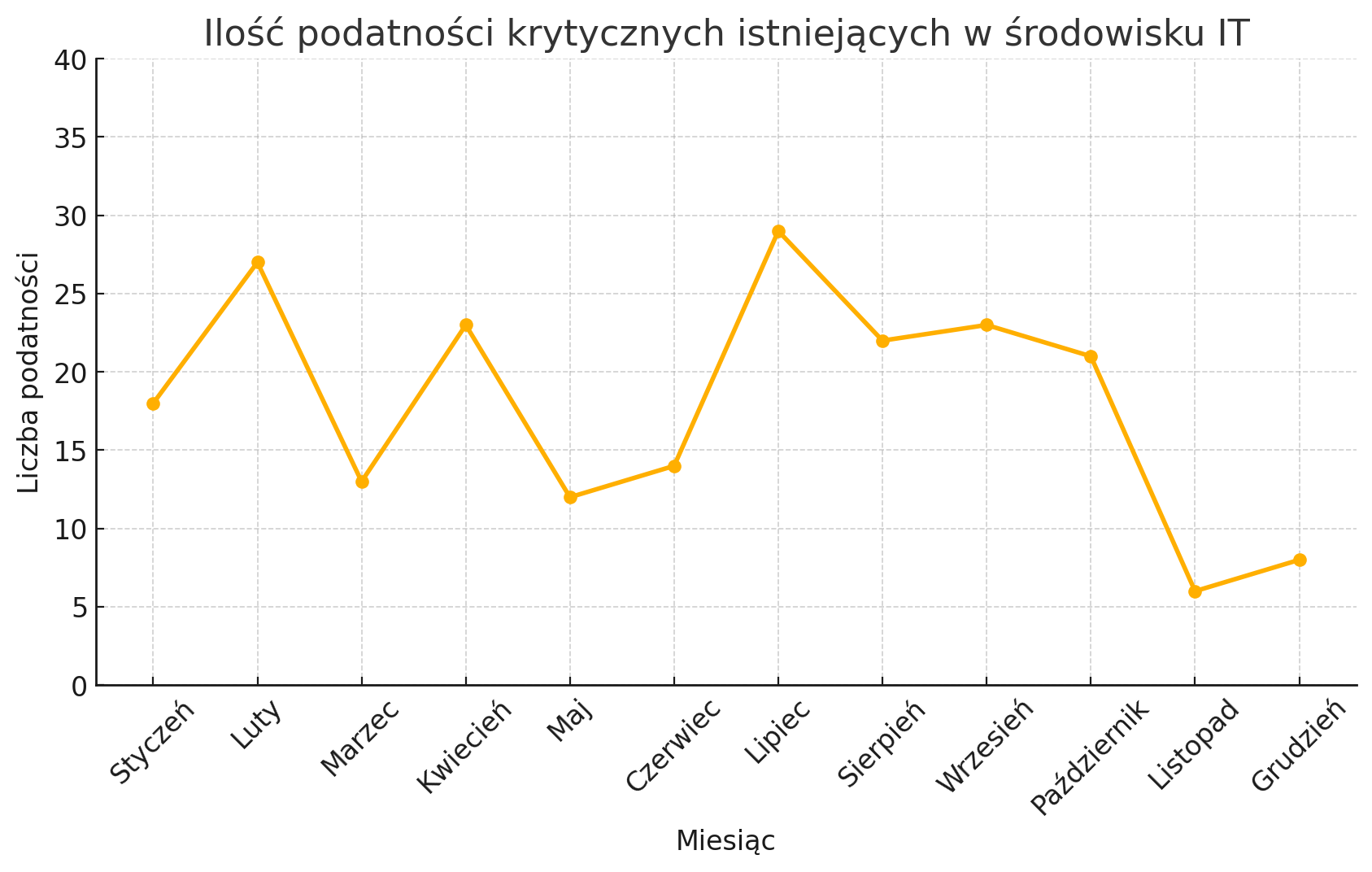

Zarządzanie podatnościami czego dotyczy proces?

Zarządzanie podatnościami stanowi ważny element strategii cyberbezpieczeństwa w każdej organizacji. Systematyczne aktualizowanie systemów chroni przed wieloma rodzajami ataków i lukami bezpieczeństwa. Firmy […]